本ページはプロモーションが含まれています

マインクラフトで友人とマルチプレイを楽しむために、自宅のパソコンにサーバーを建ててみたい――そんなときに必要となるのが「ポート開放」です。

しかし、「ポートを開けると危ないのでは?」「自宅のネットワークにリスクがあるのでは?」といった不安を感じていませんか?

この記事では、PCやネットワークに詳しくない方でも理解できるように、マインクラフトサーバーを自宅で公開する際に注意すべきポイントを、具体的なサイバー攻撃の事例や対策とともにわかりやすく解説します。

ポート開放のリスク

ポート開放とは?

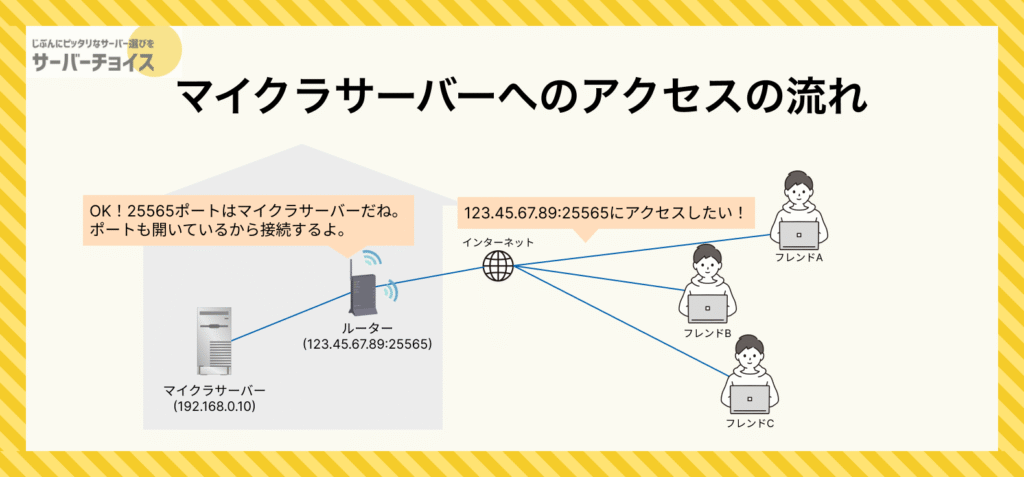

マインクラフトのマルチプレイサーバーを自宅のPCで運営するには、「ポート開放」という作業が必要です。

これは、自宅のルーターに「マイクラ用の通信を通してもよいよ」と設定することで、外部のプレイヤーがあなたのサーバーにアクセスできるようになります。

ポート開放だけではそこまでリスクはない

「マイクラのポートを開放したら危険なのでは?」と不安に感じる方も多いかもしれません。

しかし、マイクラのポートを開放しただけで情報が抜き取られるような深刻なリスクがすぐに発生するわけではありません。

通信を許可しているのはマインクラフトサーバーだけであり、他のサービスにアクセスされることは基本的にありません。

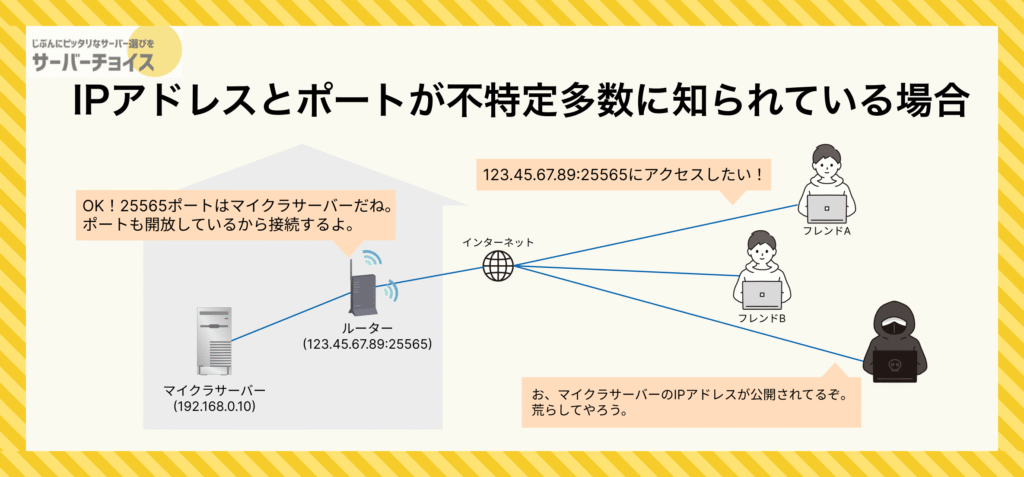

リスクを左右するのはIPアドレスの公開

重要なのは、「サーバーのIPアドレスが不特定多数に知られているかどうか」です。

例えば、友人とのマルチプレイなどクローズドな利用であれば、リスクは比較的低く、ホワイトリストなどでアクセスを制限しておけば問題ないケースが多いです。

一方で、SNSや掲示板でサーバーアドレスをシェアして不特定多数に公開するような使い方をすると、あなたの自宅IPアドレスが世界中に晒されることになり、DDoS攻撃や不正接続などの被害に遭うリスクが急激に高まります。

ポート開放に関するよくある勘違い

マインクラフトのポート開放に関して、インターネット上には「ポートを開放すると自宅PCがハッキングされ、情報が抜き取られる」といった不安をあおる記事が多く見られます。

確かにポート開放は外部からの通信を許可する行為ですが、それが即座に深刻な被害につながるわけではありません。

特に「マインクラフト専用のポート(通常は25565番)」を開けたこと自体が直接的な原因で個人情報が漏洩することは、ほとんどありません。

あくまでも、そのポートに接続できるのはマインクラフトの通信プロトコルに対応したクライアントだけだからです。

ただし例外として、導入しているプラグインやModに脆弱性が存在する場合、悪意のあるプレイヤーによってサーバーがクラッシュさせられたり、意図しない動作を引き起こされる可能性はあります。

しかしこれも、常に最新のソフトウェアを使用し、信頼性のあるModやプラグインのみを導入していれば、現実的な危険性はかなり低く抑えることができます。

つまり、ポート開放=即危険ではなく、「どう使うか」「何を入れているか」が重要なのです。

ネット上の噂や一部の記事に過剰に反応するのではなく、正しい知識と設定を持つことが何よりのセキュリティ対策になります。

具体的なサイバー攻撃の事例

ここでは、実際にマインクラフトサーバーをインターネット上に公開した際に起こりうる代表的なサイバー攻撃について紹介します。

これらはすべて、サーバーのIPアドレスが不特定多数に知られている状態で現実的に発生するものです。クローズドな運用ではリスクは低いですが、公開型の場合には注意が必要です。

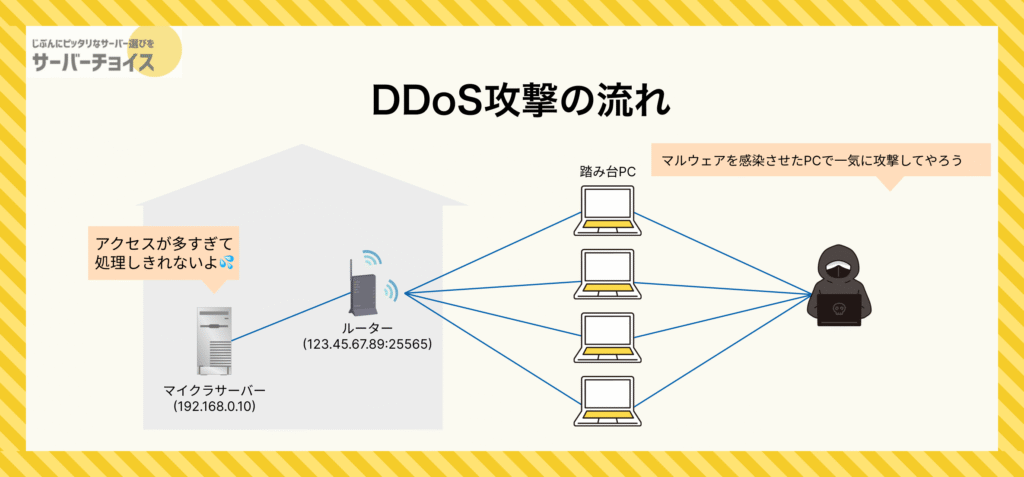

DDoS攻撃

DDoS(ディードス)攻撃とは、複数のコンピュータから一斉にサーバーに大量の通信を送りつけて、サーバーを処理不能にし、正規のプレイヤーが接続できなくする攻撃です。

マイクラの場合、Botを使って疑似的なプレイヤー接続を繰り返すことで、ネット回線やルーターがパンクするような状況に追い込まれることもあります。

自宅のネット回線でこの攻撃を受けた場合、マイクラサーバーだけでなく、家中のインターネットが使えなくなるケースもあります。

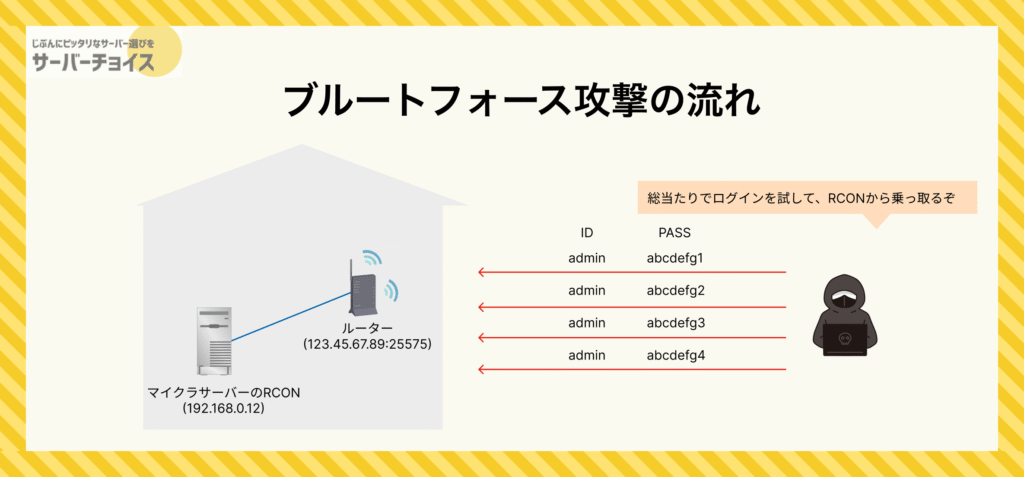

ブルートフォース / 不正ログイン

ブルートフォース攻撃とは、総当たりでログイン情報を試す攻撃手法です。

マイクラサーバーそのものにパスワード認証はありませんが、RCON(リモート操作機能)やWeb管理パネルを導入している場合、この機能が攻撃対象になります。

設定を誤ってインターネット側に公開していると、管理権限を奪われてしまう危険性があります。

クラッシュ攻撃(Exploitパケット)

こちらはサイバー攻撃というよりも、悪意あるプレイヤーによる一種の荒らし行為です。

意図的に不正なデータ(パケット)をサーバーに送りつけて、エラーを引き起こしサーバーをクラッシュさせます。

たとえば、通常のゲームプレイでは考えられないような膨大なデータを持つ本(NBT爆弾)を落とすことで、サーバーが処理できなくなって落ちるというものがあります。

こうした攻撃は、古いバージョンや不具合のあるプラグインを使っている場合に起こりやすいため、常に最新版を使用することが重要です。

チャンククラッシュ・負荷攻撃

こちらも、悪意あるプレイヤーによる荒らし行為です。

チャンクとは、マイクラにおける地形データの単位です。攻撃者が意図的に大量のTNTやレッドストーン回路を設置したり、大量のモブ(動物や敵)を出現させたりすることで、サーバーに異常な処理負荷をかける攻撃です。

サーバーそのものが落ちなくても、特定のチャンク(エリア)に入ると極端に重くなる(ラグが発生する)といった状態が続き、快適なプレイができなくなります。

OP奪取 / 権限昇格

OP(オペレーター)とは、マイクラサーバーでプレイヤーを管理する権限を持ったユーザーです。

悪意のあるユーザーが、プラグインの設定ミスや脆弱性を突いて、OP権限を不正に獲得し、サーバーを荒らすといったケースも存在します。

権限の管理は「LuckPerms」などの専用プラグインを使って厳密に行うことが推奨されます。

ボットスパム / チャット荒らし

Bot(自動操作プログラム)によって、スパムチャットや荒らしを行う攻撃です。

チャット欄が埋め尽くされたり、不快なメッセージが大量に投稿されたりするだけでなく、ログファイルが肥大化してサーバー動作に悪影響を及ぼすこともあります。

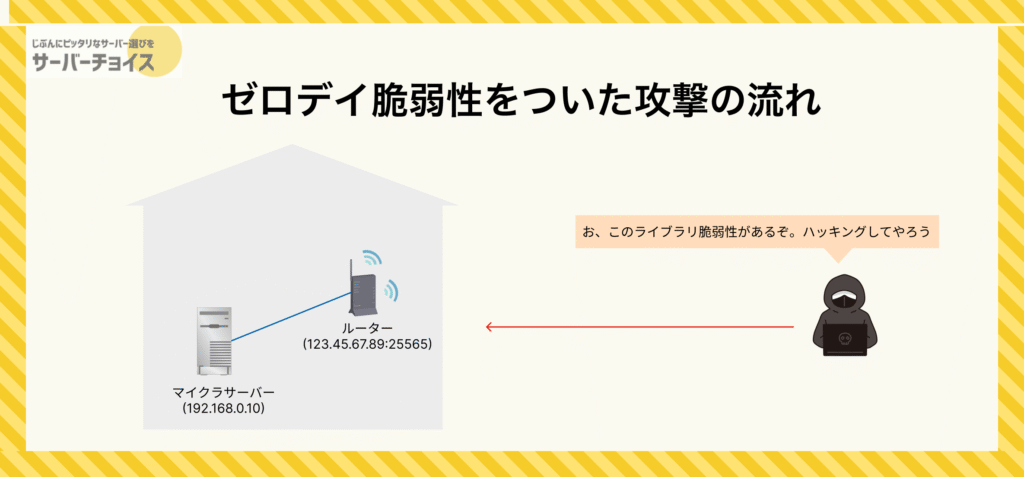

ゼロデイ脆弱性の悪用

ゼロデイ脆弱性とは、まだ開発元が把握しておらず、修正されていない未知の欠陥を悪用する攻撃です。

2021年末には、Javaのログ出力ライブラリ「log4j」に存在した重大なゼロデイ脆弱性(Log4Shell)が世界中のマインクラフトサーバーに影響を及ぼしました。

12 月 10 日 (米国時間) に、Log4j (Java ロギング ライブラリの種類) にエクスプロイトの形としてセキュリティ上の脆弱性が確認されました。このエクスプロイトは、Java 版 Minecraft を含む様々なサービスに影響します。

【重要なお知らせ】Java 版 Minecraft にセキュリティ上の脆弱性

こうした攻撃は、どんなに慎重に設定していても発生しうるため、被害を最小限に抑えるための対策が欠かせません。

マイクラサーバー運営でやっておきたい対策

自宅にマインクラフトサーバーを建てて運用する場合、いくつかの基本的なセキュリティ対策を行うことで、大半のリスクを大きく軽減できます。

ここでは初心者でも実践できる基本対策から、より堅牢にするための高度な構成までを紹介します。

基本的な対策

ファイアウォール

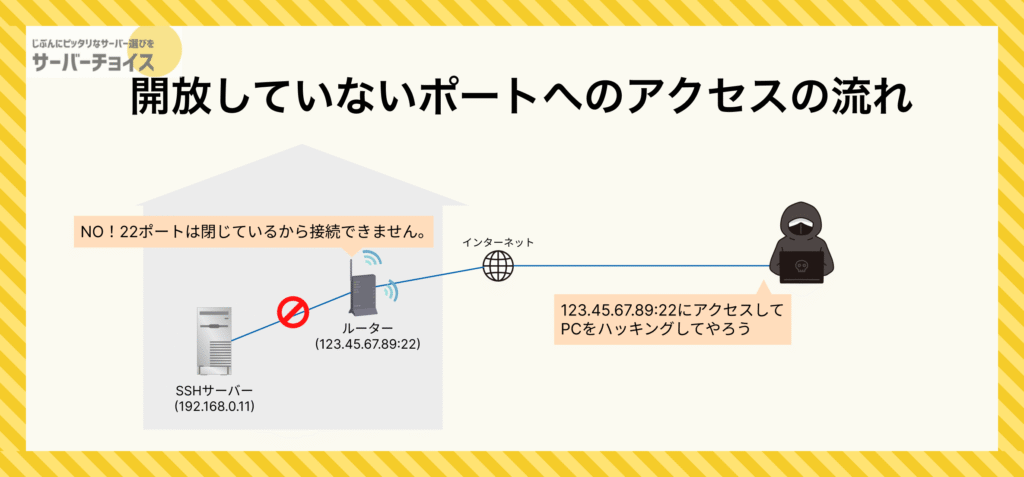

ファイアウォールは、PCやルーターに対して「どの通信を許可するか」を決める防壁です。

マイクラサーバー用に開放するのは25565番ポートだけに限定し、それ以外のポートは遮断しておくことで、他の不要な通信のリスクを減らせます。

特にRCON(25575番)やSSH(22番)など、管理系のポートは外部に公開しないようにしましょう。

ホワイトリスト

ホワイトリスト(allowlist)とは、接続を許可するプレイヤーだけを事前に登録しておく仕組みです。

これを有効にすることで、リストにないプレイヤーはそもそもログインできないため、不特定多数からのアクセスを完全に遮断できます。

クローズドな運用であれば最も効果的な防御手段の一つです。

GeoIP制限

GeoIP制限とは、特定の国や地域からのアクセスのみを許可・拒否する方法です。

海外からのBot攻撃を受けやすいため、日本からの接続だけを許可することで、Botや荒らし行為の多くを未然に防げます。

ルーターやサーバーでGeoIPフィルタリングを導入することが可能です。

バージョン更新

マインクラフト本体やPaperMCなどのサーバーソフトは、常に最新版を使うことが大切です。

最新版では既知の脆弱性が修正されていることが多く、攻撃者に狙われにくくなります。Modやプラグインも同様で、こまめなアップデートを心がけましょう。

プラグイン導入前に脆弱性を調査

便利なプラグインでも、開発が止まっていたり脆弱性が放置されていたりすることがあります。

導入前には、GitHubのIssueや公開フォーラムで報告がないか確認しましょう。人気のあるプラグインであれば、信頼できる情報が見つかるはずです。

定期的なバックアップ

万が一サーバーがクラッシュしたり、ワールドが破壊されたりした場合に備えて、ワールドデータや設定ファイルのバックアップを定期的に保存することが重要です。

手動でもできますが、スクリプトやバックアッププラグインを使えば自動化も可能です。

より堅牢で安心のマイクラサーバーにするには

Proxyを導入した構成にする

これはかなり上級者向けの構成になりますが、Proxy(プロキシ)サーバーを経由させることで、自宅のグローバルIPをプレイヤーに直接見せずに公開することが可能です。

たとえば、Playit.ggやNgrokといったトンネルサービスを使うと、IPを秘匿した状態でマルチプレイができます。

また、TCPShieldのようなプロ向けのDDoS保護プロキシを使えば、大規模な攻撃にも耐えやすくなります。

VPSを使用する

自宅PCではなく、VPS(仮想専用サーバー)を使ってマイクラサーバーを運用する方法もあります。

ConoHa for GAMEやXServer VPS for Gameなどでは、DDoS対策機能が標準で備わっているプランもあるため、自宅の回線に影響を与えず、安全に公開サーバーを運営できます。

VPSではLinuxが使われることが多いため、最初は設定に戸惑うかもしれませんが、安定運用に適した環境を構築できるのが魅力です。

DDoS攻撃を受けてしまったら

万が一、マインクラフトサーバーを公開している最中にDDoS攻撃(分散型サービス拒否攻撃)を受けてしまった場合、素早い初動対応とその後の対策が重要です。

このセクションでは、自宅PCで運用している際にDDoS攻撃を受けた場合の具体的な対応方法を紹介します。

ルーター・モデムを再起動する

DDoS攻撃が発生すると、家庭用ルーターが処理しきれない量の通信を受け取り、ネットそのものがつながらなくなることがあります。

このようなときは、まずルーターやモデムの電源を一度切り、数分置いてから再起動してみましょう。

この操作によって、一時的にネットワークが遮断され、攻撃の影響をリセットできる場合があります。

ISPに連絡してIPアドレスを変更してもらう

DDoS攻撃の本質的な被害は「あなたのグローバルIPアドレスが攻撃対象になっている」という点にあります。そのため、攻撃されているIPアドレスを変えてしまうことが最も効果的な対処法です。

多くの家庭用回線では、IPアドレスは「動的(変動する)」になっており、ルーターやモデムの再起動で変更される場合があります。

しかし、それでもIPが変わらない場合は、プロバイダー(ISP)に連絡して変更を依頼する必要があります。

ただし、固定IP契約をしている場合や、一部のプロバイダーでは有料での変更となる場合もありますので、契約内容を確認しておくと良いでしょう。

なお、こうした事態を未然に防ぐためには、前述のProxyやトンネルサービスを使って自宅IPを秘匿化しておくことが最も効果的です。

まとめ

マインクラフトサーバーを自宅のPCで運営することは、費用をかけずに手軽にマルチプレイを楽しめる魅力的な方法ですが、「ポート開放」や「IPアドレスの公開」には明確なリスクが伴います。

ポートを開けただけで即座に被害を受けるわけではありませんが、サーバーのIPアドレスが不特定多数に知られてしまうと、DDoS攻撃やチャット荒らし、クラッシュ攻撃といったサイバー攻撃の対象になりかねません。

そのため、以下のようなポイントを押さえた運用が重要です。

- クローズドな運用(友人間など)ではホワイトリストを有効にし、IP公開を限定する

- プラグインやサーバーソフトは常に最新に保ち、脆弱性に注意する

- 必要に応じてトンネルサービスやVPSを使って、IPアドレスを直接公開しない構成にする

- 万が一DDoS攻撃を受けた場合には、迅速にルーターの再起動やIP変更を行う

この記事が、安心・安全なサーバーライフの一助になれば幸いです。